Top - утилита мониторинга. Полезные мелочи.

Утилита top однозначно используется каждым системным администратором и есть довольно полезным инструментом. Попробуем сделать небольшую "шпаргалку" по использованию утилиты top. Конечно же можно узнать все это, ознакомившись с предложенным help (необходимо нажать "h" во время работы утилиты), или же ознакомиться с man top.

Также стоит иметь ввиду, что top постоянно модифицируется вместе с FreeBSD, от версии к версии. Что-то добавляется, а что-то исчезает. Данные возможности проверялись на FreeBSD 8.0.

Perl - проверка установленных модулей

Понадобилось узнать, какие модули Perl установлены на удаленном сервере. Для быстрой проверки необходимо выполнить несколько действий.

Проверка в консольном режиме

Создадим скрипт Perl_module_check.pl следующего содержания:

Termlog - логгирование событий, происходящих на виртуальных терминалах

Довольно полезно знать, чем занимаются пользователи в ssh-сеансах. Инструментом в этом случае будет выступать утилита termlog, которая наблюдает за тем, что пользователь набирает в ssh-сессии и пишет в лог-файлы.

Установку, как всегда, выполним из системы портов:

| # cd /usr/ports/security/termlog && make install clean && rehash |

Установка занимает считанные секунды... По завершению установки рекомендую ознакомиться с man-страницей.

Для запуска termlog, необходимо добавить соответствующую запись в rc.conf:

Gmirror - програмный RAID 1 и GPT

Решил собрать зеркальный RAID под "свеженькую" FreeBSD 9-RELEASE. И разметку решил по умолчанию использовать GPT. В этом случае порядок действий будет отличаться, от создания RAID 1 в случае разделов BSD.

Hardware: два привода SATA, которые определяются системой как ada0 и ada1.

Теперь пошаговое руководство по созданию RAID 1 на разделах GPT и установке на эти разделы операционной системы FreeBSD 9-RELEASE.

Alcatel OmniStack LS 6224 - сброс в дефолт

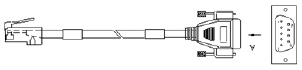

Попала в руки еще одна железка - коммутатор Alcatel OmniStack LS 6224. Не зная настроек IP-интерфейса, подключаемся к коммутатору через консольный порт RS-232. Консольный кабель выглядит следующим образом:

Распиновка кабеля такая:

Huawei S2326 - сброс в дефолт

Продолжая тему сброса коммутаторов, решил разобраться с тем, какова процедура сброса пароля на модели Huawei S2326. Опять же попытаюсь выдать пошаговый мануал.

Linksys SPS224G4 - сброс в дефолт

Попал в руки коммутатор Linksys SPS224G4. Логина и пароля, конечно же, не нашлось. Поэтому пришлось сбрасывать в дефолт. Процедура сброса такая.

Axel - многопоточная загрузка дистрибутива

По умолчанию во FreeBSD для загрузки дистрибутивов в distfiles используется только одно подключение. Соответственно и загрузка идет в один поток. Также довольно часто зеркала ограничивают скорость соединения. Если необходимо установить один-два порта, то это не является существенной проблемой. А вот когда берешься за новый сервер и необходимо устанавливать много софта, затрачивая минимум времени, тогда и пригодится утилита axel. Axel открывает несколько соединений, каждое из которых загружает свою часть файла, в результате ускоряя время загрузки. Для загрузки используются зеркала, перечисленные в Makefile, или, если они переопределены, в make.conf.

Выполним установку axel из системы портов (пока еще загрузка пойдет в один поток ;) ):

Удаление символов перевода каретки ^M

Довольно часто бывает так, что какой-то файл редактировался в каком-то из редакторов под управлением OS Windows, а потом отправлялся на сервер. В результате, когда пытаешься редактировать такой файл на сервере, он "рябит" символами конца строки DOS - ^M.

Работа с таким файлом усложняется. Пример такого файла:

|

# cat tmp.php |

Сбор информации о апаратной конфигурации

Развивая тему сбора информации о хардварной части серверов, не стоит забывать о возможностях самой операционной системы. FreeBSD предоставляет набор утилит, которые уже входят в базовую поставку.

Понадобилось узнать, на каких чипсетах работают сетевые карты сервера. Информацию о этом можно почерпнуть из следующего вывода:

|

# pciconf -lv |

- « первая

- ‹ предыдущая

- …

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- …

- следующая ›

- последняя »

Последние комментарии

11 недель 4 дня назад

2 года 12 недель назад

2 года 34 недели назад

3 года 5 недель назад

3 года 20 недель назад

3 года 21 неделя назад

3 года 24 недели назад

3 года 35 недель назад

3 года 39 недель назад

3 года 42 недели назад